آسیب پذیری VTS17-006

آسیب پذیری VTS17-006

در ارزیابی امنیتی و تست نفوذ شبکه داخلی سازمان ها در بعضی موارد سرور های ویندوز از برنامه Veritas Backup Exec استفاده میکنند. در این نوشته راجب آسیب پذیری اخیری که در سال 2017 کشف شد و شرکت Veritas وصله امنیتی مورد نیاز برای رفع این آسیب پذیری با کد VTS17-006 ارائه داده است توضیح میدهیم، این آسیب پذیری میتواند منجر به منع سرویس1 یا اجرای کد از راه دور2 شود. مهاجم میتواند بدون احراز هویت با استفاده از این آسیب پذیری در ایجنت اختلال وارد کند یا بطور بالقوه عمل ایجینت و در نهایت سیستمی که در حال اجرا هست کنترل کند.

اما برنامه Veritas Backup Exec چکار میکند ؟

این برنامه یک محصول حفاظت اطلاعات از سیستم میباشد که از پلتفورم های ابری، فیزیکی و مجازی پشتیبانی میکند.

روش حمله

در این روش که مربوط به نوع رسیدگی به دسته بندی SSL/TLS اتصالات NDMP هست اگر SSL/TLS بر روی یک اتصال NDMP ایجاد بشود ، پایان بیابد ، و دوباره ایجاد بشود ، ایجنت برنامه از ساختار بندی رها شده قبلی SSL/TLS استفاده میکند که این به مهاجم اجازه اجرای کد از راه دور بر روی یک اتصال نامعتبر شبکه میدهد.

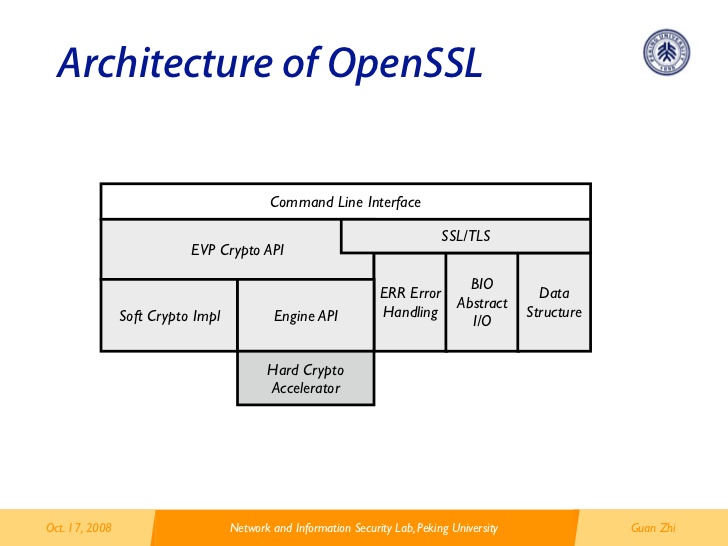

جزئیات بیشتر : ایجنت برنامه که اتصال NDMP بر روی پورت 1000 TCP قبول میکند ، پکت NDMP با آدرس ‘0xF383’ به اتصال NDMP اجازه قرار گرفتن در نشست SSL/TLS میدهد. از آنجایی که ایجنت از OpenSSL برای رسیدگی به نشت های SSL/TLS استفاده میکند ، مهاجم میتواند یک ‘struct BIO’ در ساختار OpenSSL ( تصویر زیر ) بسازد. وقتی یک اتصال SSL/TLS بر روی اتصال یکسان NDMP مجددا مقرر شود ، ‘BIO’ رها شده قبلی با اینکه دیگر به جایی اختصاص ندارد دوباره استفاده میشود.

مهاجم میتواند با بازنویسی‘BIO’ از قبل اختصاص داده شده با کنترل داده وقتی OpenSSL به یکی نشانگرد های عملکردش صدا بزند ، دسترسی اجرای کد از راه دور بگیرد و امنیت شبکه سازمان با خطر جدی رو به رو شود.

با انجام تست نفوذ و ارزیابی امنیتی شبکه داخلی خود ریسک به مخاطره افتادن امنیت شبکه و سرور های خود را کاهش دهید.