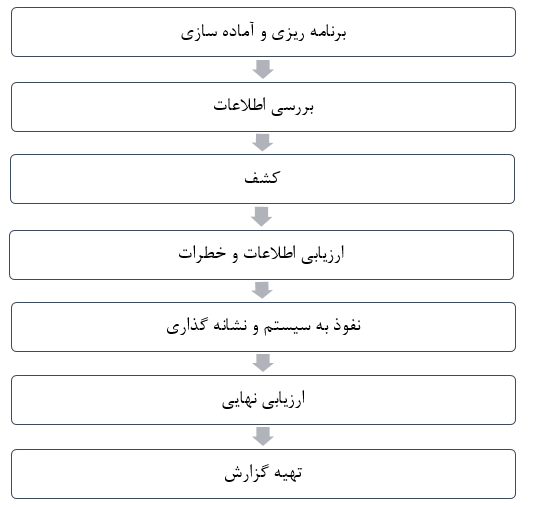

مراحل تست نفوذ

تست نفوذ، ترکیبی از تکنیک هایی است که مسائل مختلف سیستم ها را بررسی، ارزیابی و آنالیز می کند و در نهایت راه حل هایی ارائه می دهد. این تست مبتنی بر یک روش ساختاریافته می باشد که تست نفوذ را مرحله به مرحله اجرا می کند.

این قسمت، مراحل مختلف روش تست نفوذ را بیان می نماید.

مراحل روش تست نفوذ

هفت مرحله تست نفوذ بدین شرح می باشد:

برنامه ریزی و آماده سازی

این مرحله با تعریف اهداف تست نفوذ آغاز می شود. کِلاینت و نفوذگر با هم هدفی را تعریف می کنند که هر دو یک معنی را تداعی می کنند. اهداف مشترک تست نفوذ عبارتند از:

- شناسایی آسیب پذیری و بهبود امنیت سیستم های فنی.

- تایید امنیت IT بوسیله شخص ثالث خارجی.

- افزایش امنیت زیر ساخت های سازمانی یا شخصی.

شناسایی اطلاعات

این مرحله شامل بررسی اطلاعات اولیه می باشد. خیلی وقت ها، نفوذ گر اطلاعات زیادی بیشتر از اطلاعات اولیه مثل آدرسIP یا رنجی از آدرسIP ندارد. تست کننده یا نفوذگر، آنالیز اطلاعات موجود را شروع می کند و در صورت نیاز، اطلاعات بیشتری از جمله مشخصات سیستم یا طرح های شبکه و غیره را درخواست می دهد. روش شناسايي، تست نفوذ غیرفعال است. تنها هدف، کسب اطلاعات کامل و دقیق سیستم ها می باشد.

کشف

در این مرحله، نفوذگر برای بررسی هدف از کشف آسیب پذیری ها، از ابزارهای اتوماتیک استفاده می کند که معمولا هر کدام دیتابیس مخصوص خودشان را جهت ارائه آخرین آسیب پذیری ها دارا می باشند، با این حال نفوذگر موارد زیر را کشف می کند:

- کشف شبکه: مثل کشف سیستم ها، سرورها، و سایر دستگاههای اضافی.

- کشف هاست(Host): باز بودن پورت ها روی این دستگاه ها را مشخص می کند.

- ردیابی سرویس: بررسی پورت ها را جهت تعیین اینکه کدام سرویس ها روی آن ها در حال اجرا هستند.

ارزیابی اطلاعات و خطرات

در این مرحله نفوذگر قبل از تست مراحل نفوذ به سیستم، اطلاعات جمع آوری شده را ارزیابی می کند. به خاطر سیستم های بیشمار و سایز زیرساخت، بسیار مقرون به صرفه می باشد. در هنگام بررسی، نفوذگر به موارد زیر را مورد توجه قرار می دهد:

- اهداف تعریف شدۀ تست نفوذ.

- خطرات بالقوه برای سیستم.

- تخمین زمان مورد نیاز جهت ارزیابی عیوب امنیتی برای تست نفوذ فعال بعدی.

با این حال نفوذگر ممکن است از لیست سیستم های شناسایی شده، تنها سیستم هایی را برای تست انتخاب کند که از لحاظ امنیتی با خطر بیشتری مواجه هستند.

نفوذ به سیستم و نشانه گذاری

این مهمترین مرحله است که باید با نهایت دقت انجام شود. این مرحله مهمترین و خطرناک ترین آسیب پذیری را انتخاب می کند که در مرحله کشف، شناسایی شد. این مرحله باید زمانی اجرا شود که تایید آسب پذیری های بالقوه مورد نیاز باشد. سیستم هایی که شرایط یکپارچه بسیار بالایی دارند قبل از ایجاد روش های ضروری پاکسازی، خطرات و آسیب پذیری های بالقوه باید به دقت بررسی شوند.

ارزیابی نهایی

این مرحله اصولا همیشه تمامی مراحل انجام شده فوق الذکر و خطرات بالقوه موجود را ارزیابی می کند. علاوه بر این نفوذگر، حذف آسیب پذیری ها و خطرات را پیشنهاد می کند. با تمامی این تفاسیر، نفوذگر باید از شفافیت تست ها و آسیب پذیری های اعلام شده اطمینان داشته باشد.

تهیه گزارش

تهیه گزارش باید با روش های کلی تست آغاز شود، و پس از آن باید آسیب پذیری ها و خطرات بررسی شوند. خطرات بالا و آسیب پذیری های بحرانی بایستی الویت بندی و از کمتر به بیشتر بررسی شوند.

با این حال در هنگام مستند سازی و گزارش نهایی، نکات زیر حائز اهمیت هستند:

- خلاصه کلی از تست نفوذ

- جزئیات دقیق هر مرحله و اطلاعات جمع آوری شده در طول تست نفوذ.

- جزئیات دقیق تمام آسیب پذیری ها و خطرات کشف شده.

- ارائه پیشنهادات برای امنیت آینده